Команда исследователей CALIF провела весьма любопытный эксперимент, который показал, что современные ИИ-агенты уже способны не просто помогать в поиске уязвимостей, а действовать как настоящие хакеры. Они использовали модель Codex компании OpenAI, которая смогла взломать умный телевизор Samsung и получить полный контроль над системой. ИИ-агенту дали минимальный доступ к браузеру телевизора без прав администратора. Никаких подсказок о конкретных уязвимостях не было.

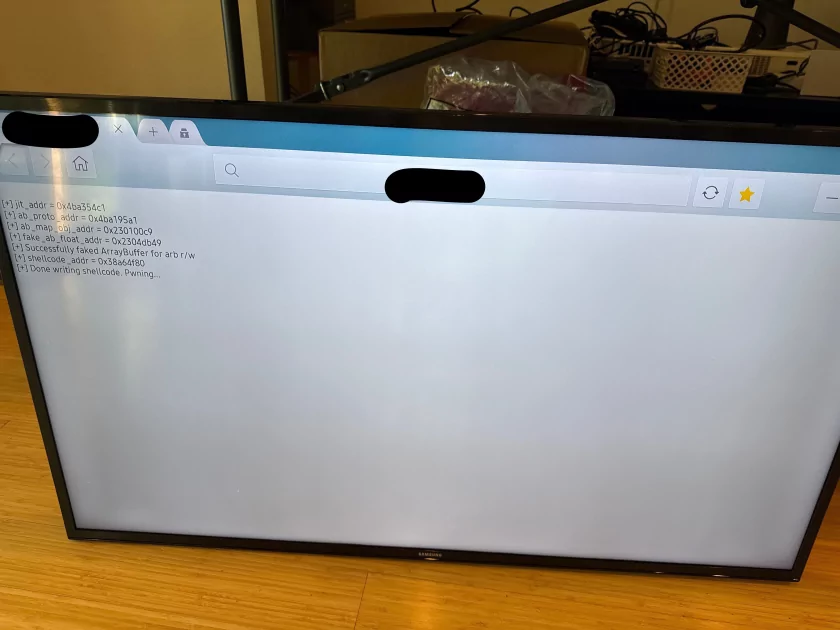

Codex действовал как настоящий специалист по безопасности. Он проанализировала систему, среду и доступные интерфейсы, изучил исходный код прошивки и проанализировал поведение драйверов, выявил потенциальные уязвимости и проверил их на реальном устройстве. В итоге ИИ довольно быстро обратил внимание на драйверы ntk*, доступные на запись из среды браузера. При анализе исходного кода обнаружилась критическая уязвимость: драйвер позволял задавать произвольный физический адрес и отображать его без какой-либо проверки прав доступа. Другими словами, ИИ-агент мог читать и изменять содержимое оперативной памяти напрямую. Он подменил значения идентификаторов пользователя и группы на нули — в системах на базе Linux это соответствует максимальному уровню доступа, то есть он фактически получил права администратора устройства.

Отдельно стоит отметить защиту платформы Tizen, которая не стала серьёзным препятствием. Даже ограничения вроде запрета на запуск неподписанного кода ИИ обошёл за счет выполнения инструкций напрямую из памяти. Самое главное из этого эксперимента заключается в том, что исследователи не давали ИИ готовых сценариев атаки. Codex сам выстроил всю цепочку — от анализа до эксплуатации уязвимости. Это говорит о том, что ИИ теперь способен существенно ускорить процесс поиск уязвимостей. Раньше для этого требовались опытные специалисты и много времени.