Недавно в своей статье я рассказал, как подхватил стиллер впервые за много лет отсутствия на моём компьютере антивируса. После случившегося я занялся тщательным исследованием вируса, всех следов, которые он оставил, а также их устранением. Однако стоит помнить, что самый быстрый, лучший и действенный способ в такой ситуации — переустановка системы с полной чисткой жёсткого диска, включая и те тома, на которых Windows не была установлена. Конечно же, перед этим нужно сохранить все важные данные в облаке или на внешнем накопителе. Желательно не переносить старые файлы формата .exe (исполняемые) на компьютер с новой системой, так как есть большая вероятность, что вирус оставил в них свой след.

Если же сложилась такая ситуация, что переустановить систему нет времени или возможности, придётся чистить её вручную, — в этом поможет наша инструкция, рассчитанная в первую очередь на неопытных пользователей. Но стоит помнить, что даже после всех проделанных действий вирус может прятаться глубоко в системе, чтобы позже появиться снова. Такова реальность двадцать первого века — вирусы развиваются не менее стремительно, чем другое ПО.

Банальное — первым делом

Самым очевидным действием будет удаление файлов и приложений, оставшихся после вируса, — с него и стоит начать. В первую очередь нужно удалить вирусный файл, который вы скачали. Скорее всего, он будет находиться в папке загрузок, если вы не выбирали особенную директорию для скачивания файла. Затем нужно удалить остатки — файлы и приложения, которые вирус сам скачал на ваш компьютер и, скорее всего, успел запустить. Приложения обычно спокойно удаляются штатными средствами Windows, так как, по сути, являются не вирусами, а самым обычным хламом.

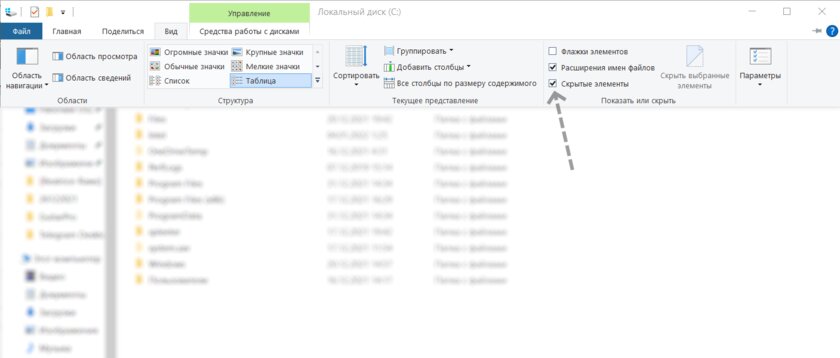

С файлами немного труднее — первым делом нужно проверить папку Temp на предмет странных подпапок. У них могут быть названия, состоящие из последовательности латинских букв. В целом, стоит удалять всё, что кажется подозрительным — хуже от этого точно не станет. После чистки Temp, не лишним будет проверить обе папки Program Files на наличие таких же странных элементов. Проще всего это будет сделать, если отсортировать содержимое по дате, нажав на надпись «Дата изменения». Всё, что было создано или изменено ранее того момента, когда вы запустили вирус, вряд ли имеет какое-либо отношение к нему. Последней директорией для чистки будет папка AppData, находящаяся по пути «C:/Пользователи/Ваша папка/», отслеживать вирусные следы лучше всего также по дате изменения. Не лишним будет проверить все остальные директории, например, папку пользователя или документов — вирус редко что-то там оставляет, но данное действие уж точно не помешает.

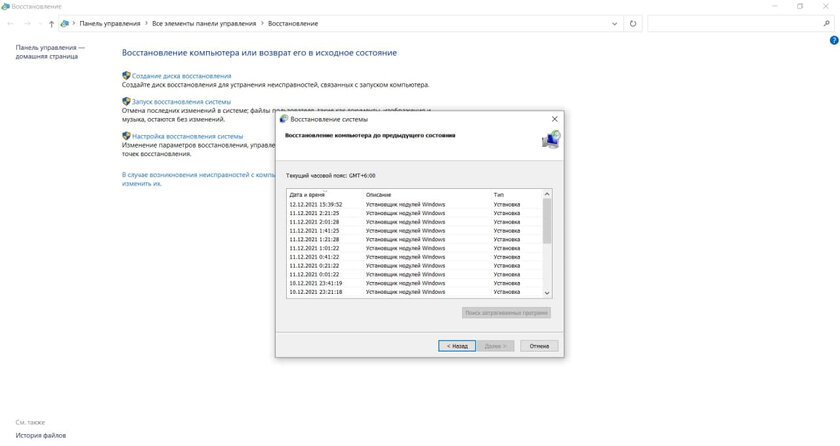

Сразу после очистки системы от оставшихся после вируса файлов нужно откатиться на точку восстановления. Для этого нужно нажать комбинацию клавиш «Win + R», в открывшемся поле ввести «control» и в поиске панели управления ввести «Восстановление». После проделанных действий остаётся только нажать кнопку «Запуск восстановления системы» и действовать согласно показанной инструкции. Нужно выбрать точку восстановления, созданную до скачивания и запуска вируса. Но, желательно, чтобы она была не слишком ранней. Во время отката ваш компьютер перезагрузится и покажет процесс восстановления компьютера, после чего вернётся к нормальному режиму работы.

Вирус может пробраться глубже, чем от него ожидаешь. Следующий шаг — планировщик заданий

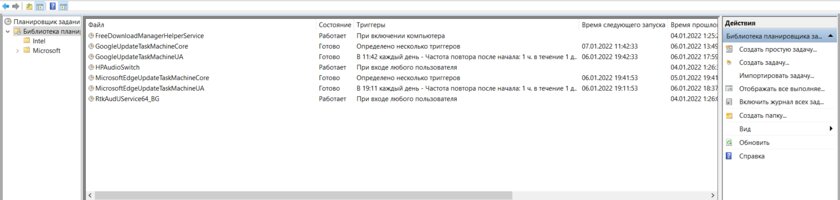

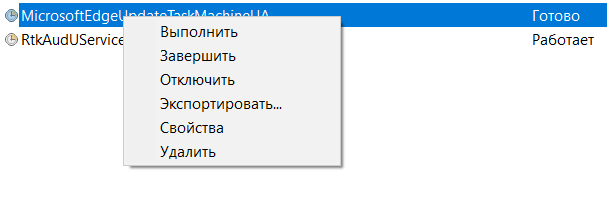

Чтобы запустить его, нажмите на иконку поиска на панели задач и введите «Планировщик заданий». Откройте его и войдите в библиотеку планировщика заданий — там будут все существующие на данный момент задания, запускающиеся по определённому сценарию. Как и с файлами, здесь нужно искать элементы, имеющие странные названия, которые вам кажутся подозрительными и не связанными с установленным на вашем компьютере ПО.

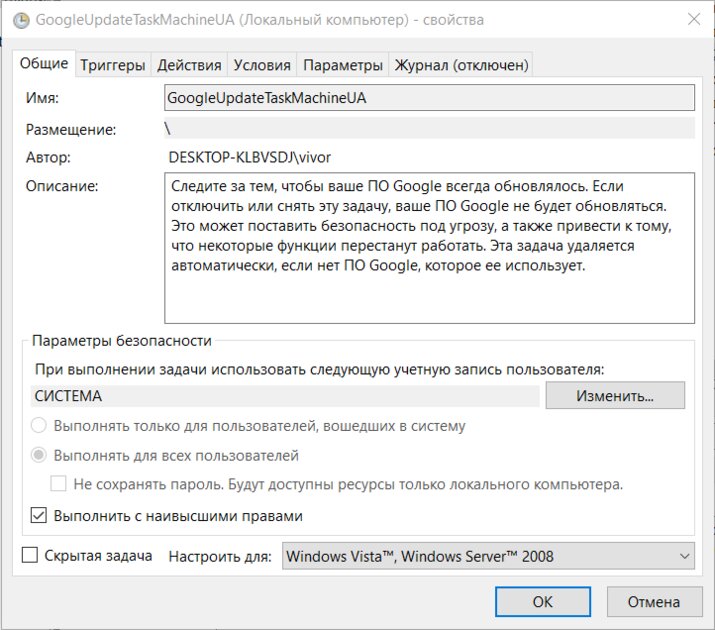

Также, если вы не можете разобраться, вредоносно какое-то задание или нет, можно зайти в его дополнительные параметры, кликнув два раза по названию. Там есть два признака, по которым можно отличить задание, сгенерированное вирусом, от остальных. Первый — это описание. Если оно пустое или не вызывающее доверия, то это задание вполне можно счесть подозрительным и удалить. Второй — вкладка «Действия». Если там описаны странные действия, такие как запуск странных файлов (уже удалённых нами) или изменение реестра, то такое задание также можно спокойно удалять.

Для удаления задания достаточно кликнуть по нему правой кнопкой мыши и нажать «Удалить».

Вредоносы научились отключать антивирусы через реестр, так что его тоже нужно проверить

Реестр — мощный инструмент операционной системы Windows, который может как принести пользу, так и навредить. Поэтому после заражения нужно проверить те места, которые мог затронуть вирус:

- Нажмите комбинацию клавиш «Win + R» и в открывшемся окне введите regedit.

- В адресную строку реестра вставьте следующее: «HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender» без кавычек.

- Если в папке Windows Defender существует параметр DisableAntiSpyware, удалите его.

- Пройдите в папку Real-time Protection.

- Если в ней существуют какие-либо параметры с приставкой Disable, удалите их.

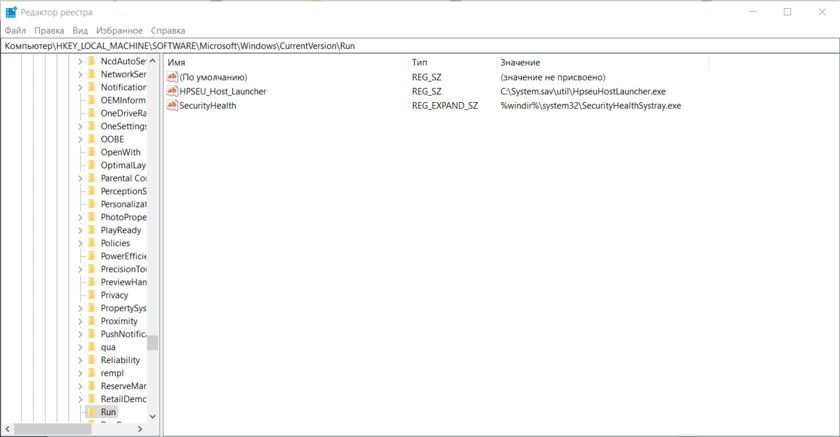

- В адресную строку реестра вставьте следующее: «HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run» без кавычек.

- Удалите параметры, не связанные с установленным до запуска вируса ПО. Тут стоит понимать, что некоторые сервисные утилиты могут называться подозрительно и при этом не будут вирусами, так что перед удалением изучите информацию о той или иной программе.

- В адресную строку реестра вставьте следующее: «HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run» без кавычек и повторите предыдущий шаг.

После проделанных действий нужно запустить приложение «Безопасность Windows» и заново включить встроенную защиту, после чего перезагрузить компьютер. После перезагрузки желательно из того же приложения произвести полное сканирование компьютера, что может занять некоторое время.

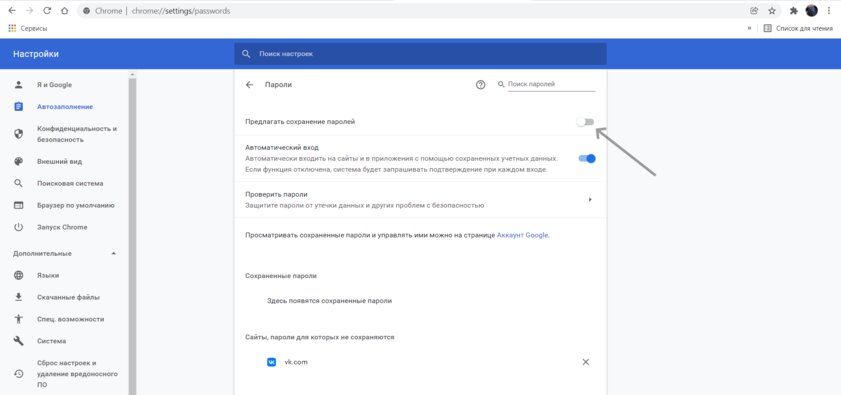

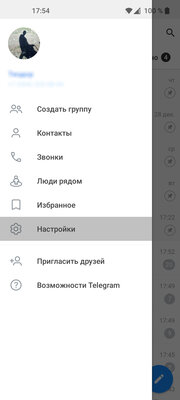

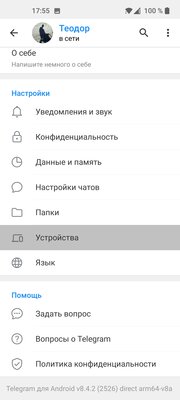

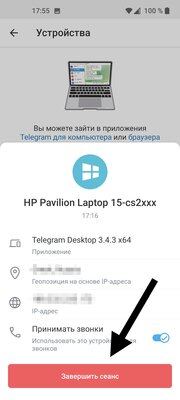

Только теперь можно заняться сменой паролей во всех важных аккаунтах и чисткой сессий в Telegram и Discord

Для большей безопасности аккаунтов лучше всего использовать менеджеры паролей, которые помогут сгенерировать сложные комбинации символов и хранить их в надёжном месте. Перед входом в аккаунты с новым паролем будет не лишним отключить функцию их сохранения и дальнейшего автозаполнения, как показано выше.

Если вы заметите, что в ваш Telegram или другие аккаунты продолжают заходить чужие люди, стоит всё-таки выделить свободное время и переустановить систему с полной очисткой всех данных и повторной сменой паролей. Каждый год злоумышленники придумывают новые способы спрятать алгоритмы вредоносных действий так глубоко, что антивирус их не замечает, поэтому никогда нельзя быть уверенным на сто процентов, что вам удалось избавиться от угрозы.