Исследователи из Университета имени Бен-Гуриона (Израиль) продемонстрировали новый способ слежки за пользователем через мобильное устройство. Он заключается во встраивании в дисплей специального незаметного чипа, который записывает все действия пользователя и может выполнять определенные команды злоумышленников.

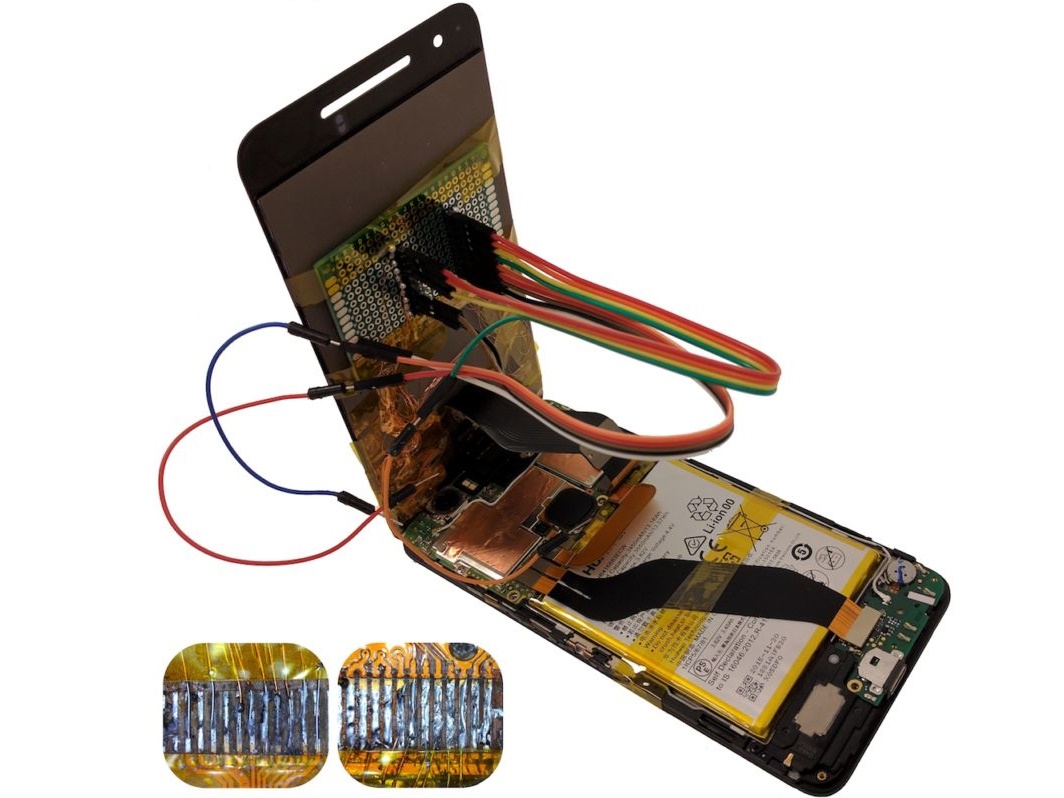

https://youtu.be/rRvsFiCJwDA В ходе эксперимента исследователи использовали платформу Arduino, работающую на микроконтроллере ATmega328, и дополнительный микроконтроллер STM32L432. Ученые отделили контроллер сенсорного дисплея от основных плат, чтобы получить доступ к медным теплоотводам, после чего спаяли медный провод со своими чипами. С помощью таких манипуляций исследователи смогли получить доступ над Huawei

https://youtu.be/16SGrrMWYYU Хоть продемонстрированная учеными «установка» и выглядит громоздкой, специалисты утверждают, что всю эту конструкцию можно сделать незаметной. Подобные сторонние чипы можно замаскировать под компоненты дисплея, благодаря чему поддельный экран станет практически неотличимым от оригинального. Установленный кастомный чип не использует никаких файлов в системе, поэтому его невозможно найти с помощью антивирусов.

И друг в это время стоит смотрит на тебя и нечего не замечает…