Двухфакторная аутентификация — это хороший способ защитить любой аккаунт. Однако использовать 2FA довольно рискованно, если резервные ключи для восстановления доступа хранятся неправильно. В этом материале я расскажу, почему резервные коды так важны, а также объясню, как их нужно хранить.

Зачем нужны резервные коды и в чём их проблема

Для начала стоит прояснить, как работает двухфакторная аутентификация, и какую роль в ней играют резервные коды.

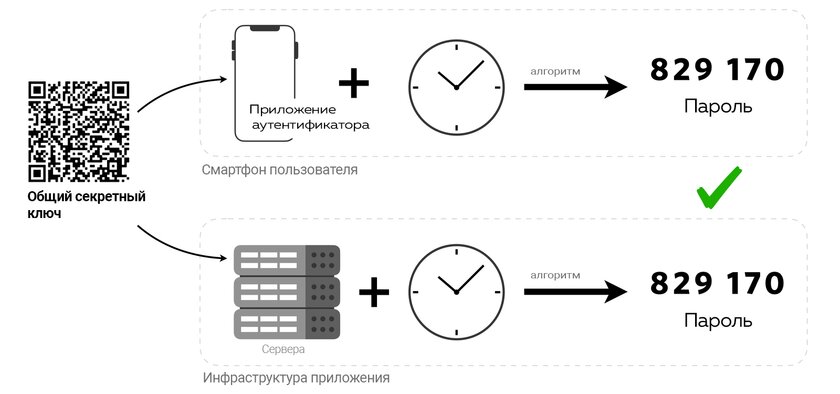

2FA подразумевает вход в аккаунт с помощью двух ключей из разных источников. Например, один ключ — это постоянный пароль, который записан в менеджере или хранится в памяти. А второй ключ — это одноразовый код. Довольно часто вторым фактором выступает TOTP или же Time-based One-time Password. Иными словами, это временный ключ, который периодически обновляется.

В этом одноразовом ключе и находится преимущество двухфакторной аутентификации. Поскольку он обновляется примерно каждые 30 секунд, его сложно скомпрометировать. Кроме того, TOTP, как правило, генерируется на одном устройстве. Чаще всего, в специальном приложении на смартфоне: к примеру, Google Authenticator или Authy.

Одноразовые коды генерируются с помощью постоянного секретного ключа, который известен только сервису, на котором включается 2FA, и приложению на смартфоне, куда этот пароль добавляется. Специальный алгоритм использует текущее время на девайсе и заранее сохранённый секретный ключ для генерации временных паролей. Это позволяет пользоваться аутентификацией даже офлайн.

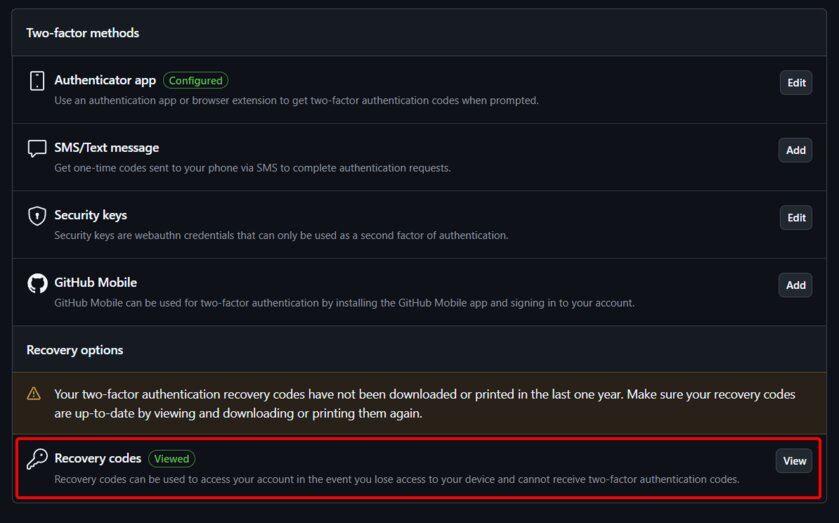

Но здесь же кроется и проблема — если потерять смартфон или удалить приложение аутентификатора, доступ к временным ключам теряется тоже. А вместе с этим пропадает возможность войти в свои аккаунты с подключенной 2FA. Да, существуют сервисы, которые поддерживают синхронизацию 2FA-кодов. Однако такие возможности есть далеко не у всех приложений. Например, популярный оперсорсный Aegis не умеет синхронизировать данные через аккаунт.

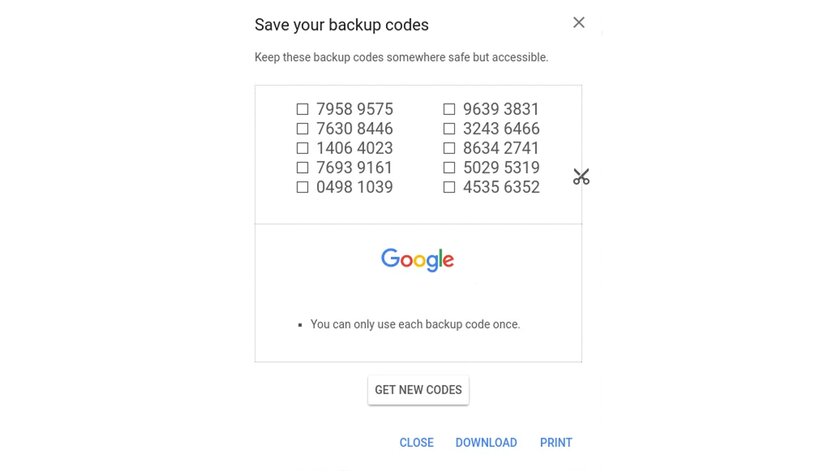

В такой ситуации пригодятся резервные коды доступа. Большинство сервисов при активации двухфакторной аутентификации предлагают сохранить несколько длинных цифровых комбинаций, которые можно использовать только один раз. Они заранее генерируются, и хранятся на серверах.

Резервные ключи — это единственный способ обхода двухфакторной аутентификации. Именно поэтому так важно хранить их в безопасном месте.

Главные ошибки при хранении резервных ключей

Одна из крупнейших ошибок, которую можно совершить по отношению к резервным ключам — это отказ от их хранения в каком-либо виде. Если вы даже не знали об их существовании, самое время посетить все сервисы с подключенной 2FA и сохранить ключи.

Столь же ошибочно хранить резервные ключи в менеджере паролей со включённой двухфакторной аутентификацией. Если потеряется доступ к одному сервису, то утратятся ключи для восстановления всех других.

Не менее опасно хранить ключи только на тех устройствах, где установлено приложение-аутентификатор. Такой подход равнозначен отказу от хранения кодов вовсе. Ведь при утере этого девайса резервные коды пропадают.

Довольно рискованно хранить коды только в «облаке», поскольку эти сервисы могут оказаться недоступными в нужный момент или вовсе закрыться. А если аккаунт в облачном сервисе защищен двухфакторной аутентификацией, то не получится вернуть доступ при утере 2FA-устройства.

Также не рекомендуется хранить коды в незашифрованном виде: в заметках или простом текстовом файле на компьютере.

Принципы хранения ключей

Как же тогда правильно распорядиться резервными кодами? Сперва следует понять принципы хранения этих ключей. Их немного.

Задача резервных ключей — дать доступ к аккаунту при утере основного 2FA-устройства. Поэтому нельзя хранить коды на основном устройстве. Запишите их на девайсы, которые сложно потерять.

Так как любой гаджет может выйти из строя, лучше сохранить ключи сразу на нескольких устройствах. Чем больше копий, тем меньше риск потерять ценные данные. Главное, храните коды в том формате, к которому сложно получить доступ окружающим.

Более подробно про создание нескольких копий данных можно прочитать в другом материале на сайте.

Не забывайте про то, что девайсы, располагающиеся в одном месте, могут подвергнуться пожару, наводнению, урагану или краже. Поэтому имеет смысл хранить резервные коды минимум в двух местах. К примеру, несколько копий можно расположить в своём доме, а пару других оставить в квартире друзей, родственников или даже в банковской ячейке.

Как правильно хранить резервные ключи

Теперь пора поговорить о конкретных способах хранения резервных кодов.

Самый простой, но в то же время довольно надёжный способ — это создание физической версии. Ключи можно распечатать на принтере, а затем хранить в бумажном виде. Такой носитель легко перенести в другое место при необходимости. Единственный недостаток у такого метода заключается в том, что бумагу легко повредить.

Поэтому не стоит ограничиваться одной только физической копией. Её можно использовать только в крайних случаях. В остальных ситуациях будет удобнее пользоваться цифровой версией. Оптимальный вариант — это отдельный менеджер паролей без включенной двухфакторной аутентификации, либо второй аккаунт в уже использующемся сервисе.

На выбор доступно множество вариантов: 1Password, KeePassXC/KeePassDX или SafeInCloud. Лично мне нравится сервис Bitwarden. Он доступен на многих платформах и синхронизирует данные между устройствами, так что коды можно легко скопировать на другие девайсы. Пользователю останется запомнить только один пароль от самого менеджера.

Ещё один надёжный метод хранения ключей подразумевает использование USB-накопителя. Такой носитель не подключен к Интернету, а значит, данные на нём сложнее скомпрометировать. Вдобавок USB-накопитель легко переносится с одной локации на другую из-за компактных размеров. Его не помешает хранить в виде двух копий — одна дома, другая за пределами, например, в доме родственников. Опционально можно использовать шифрование файлов с помощью специальных программ вроде VeraCrypt. Но тогда придётся запомнить пароль для расшифровки данных.

Итоги

Правильное хранение резервных кодов подразумевает наличие нескольких копий, причём в разных формах и локациях. Ключи следует хранить на физических носителях, расположенных в надёжном и недоступном для посторонних месте.

Что касается цифровых версий, лучше всего воспользоваться отдельным менеджером паролей, ни в коем случае не защищённым двухфакторной аутентификацией. Если сервис поддерживает синхронизацию, не будет лишним установить программу сразу на несколько девайсов. Пароль от этого приложения должен быть легко запоминающимся.

Не стоит хранить ключи на том же устройстве, где генерируются временные коды для аутентификации. Кроме того, плохой идеей будет хранение ключей в незашифрованном виде на любых устройствах. Единственный случай, когда это допустимо — если коды находятся в файле на USB-накопителе.