Анонимный хакер заявил, что нашел на взломанном аккаунте GitHub вредоносный код для управления ботнетом DressCode. По официальным сведениям, Google исправила используемые этим ботнетом уязвимости еще в 2016 году. Но хакер утверждает, что DressCode установлен на 4 млн Android-устройствах и продолжает процветать.

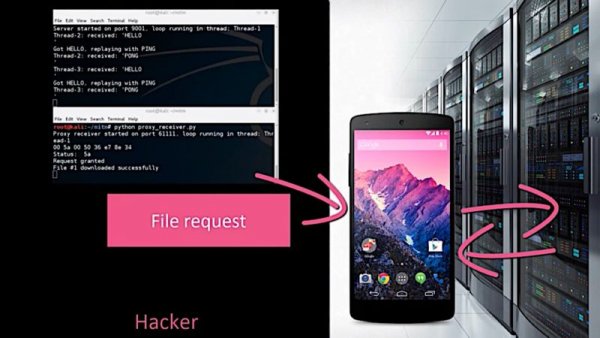

Суть DressCode заключается в просмотре рекламных объявлений с зараженных устройств. Смартфоны и планшеты с ботнетом подключаются к серверам злоумышленников через протокол SOCKS, после чего хакеры активируют специальный скрипт и запускают на тысячах зараженных устройствах сайты с рекламными объявлениями. Каждые 5 секунд злоумышленники меняют устройства, просматривающие рекламу. В связи с этим, рекламодатели не могут отследить поддельный трафик. Проанализировав исходный код программы со взломанного аккаунта на GitHub, хакер подсчитал масштабы вредоноса: за несколько лет своей работы ботнет принес создателям около $20 млн и заразил более 4 млн устройств.

В 2016 году японская компания Trend Micro сообщила, что обнаружила DressCode в более чем 3 тыс. приложениях для Android. 400 из них были доступны в Google Play, однако вскоре после этого «корпорация добра» удалила их и сообщила, что устранила возможность работы ботнета (детали компания не разгласила).