В программном обеспечении Cisco IOS обнаружена уязвимость, позволяющая осуществлять атаки и удалённо выполнять команды на коммутаторах Cisco. На текущий момент зафиксирована крупная атака по всему миру, отключающая от интернета оборудование провайдеров.

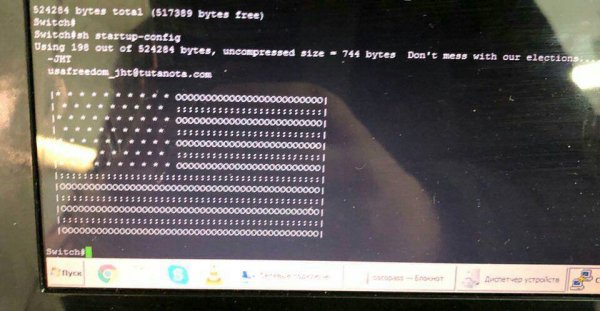

Злоумышленники использовали бота, который сканирует все адреса в интернете, находит незащищённые соединения и удаляет настройки коммутатора. При этом он оставляет файл с посланием в виде американского флага из знаков ASCII.

Уязвимость получила идентификатор CVE-2018-0171 и набрала 9,8 балла по шкале CVSS (Common Vulnerability Scoring System). Проблемы с интернетом наблюдаются у многих ресурсов из-за сбоя в настройках хостинга, даже у Facebook* и Twitter, которые уже всё восстановили.

Уязвимой оказалась технология Smart Install (SMI). Она позволяет автоматически настраивать конфигурацию сетевого коммутатора и загружать прошивку для него. Злоумышленникам достаточно было сканировать устройства через открытый порт 4786.

Компания Cisco официально предупредила о том, что сотни тысяч её устройств уязвимы из-за бреши в SMI и выпустила соответствующие исправления. Однако не все компании успели воспользоваться патчами. По данным Embedi, около 8,5 млн коммутаторов Cisco имеют открытый порт 4786 и только на 250 тыс. из них установлены патчи.

Cisco выпустила новое заявление, в котором просит как можно скорее установить исправления или отключить технологию SMI. Уязвимости подвержены следующие устройства Cisco:

- Catalyst 4500 Supervisor Engines;

- Catalyst 3850 Series;

- Catalyst 3750 Series;

- Catalyst 3650 Series;

- Catalyst 3560 Series;

- Catalyst 2960 Series;

- Catalyst 2975 Series;

- IE 2000;

- IE 3000;

- IE 3010;

- IE 4000;

- IE 4010;

- IE 5000;

- SM-ES2 SKUs;

- SM-ES3 SKUs;

- NME-16ES-1G-P;

- SM-X-ES3 SKUs.

* Деятельность Meta* (соцсети Facebook* и Instagram*) запрещена в России как экстремистская.